- Συγγραφέας Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:45.

- Τελευταία τροποποίηση 2025-01-22 17:21.

Ο κανόνας ασφαλείας απαιτεί από τις οντότητες να αξιολογούν κινδύνους και τρωτών σημείων στο περιβάλλον τους και να εφαρμόσουν εύλογα και κατάλληλα μέτρα ασφαλείας προστατεύω έναντι ευλόγως αναμενόμενων απειλών ή κινδύνων για την ασφάλεια ή την ακεραιότητα των ηλεκτρονικών PHI . Ανάλυση κινδύνου είναι το πρώτο βήμα σε αυτή τη διαδικασία.

Ομοίως, ερωτάται, τι είναι η ανάλυση κινδύνου για σκοπούς προστασίας του κουίζλ PHI;

Ο Κανόνας Ασφαλείας αποκαλεί αυτές τις πληροφορίες ηλεκτρονικές προστατεύονται πληροφορίες για την υγεία» (e- PHI ). Όπως εξηγήθηκε στην προηγούμενη ενότητα, μια καλυπτόμενη οντότητα πρέπει να αναγνωρίσει και αναλύει δυνητικός κινδύνους δάχτυλο του ποδιού- PHI , και πρέπει να εφαρμόσει μέτρα ασφαλείας που μειώνουν κινδύνους και ευπάθειες σε λογικό και κατάλληλο επίπεδο.

Γνωρίζετε επίσης, τι είναι η ανάλυση κινδύνου Hipaa; ο HIPAA Ο Κανόνας Ασφαλείας ορίζει α ανάλυση κινδύνου ως ένα «ακριβές και εμπεριστατωμένο εκτίμηση του δυναμικού κινδύνους και ευπάθειες ως προς το απόρρητο, την ακεραιότητα και τη διαθεσιμότητα των ηλεκτρονικών προστατευόμενων πληροφοριών υγείας που κατέχει η καλυπτόμενη οντότητα ή ο επιχειρηματικός συνεργάτης.»

Ως εκ τούτου, ποιος είναι ο σκοπός του Κανόνα Ασφαλείας Hipaa;

ο σκοπός της ομοσπονδιακής εντολής Κανόνας ασφαλείας HIPAA είναι η θέσπιση εθνικών προτύπων για την προστασία των ηλεκτρονικών προστατευόμενων πληροφοριών υγείας. Αυτό στόχος έγινε υψίστης σημασίας όταν η ανάγκη για μηχανογράφηση, ψηφιοποίηση και τυποποίηση της υγειονομικής περίθαλψης απαιτούσε αυξημένη χρήση των συστημάτων υπολογιστών.

Τι θεωρείται PHI;

PHI είναι πληροφορίες υγείας σε οποιαδήποτε μορφή, συμπεριλαμβανομένων φυσικών αρχείων, ηλεκτρονικών αρχείων ή προφορικών πληροφοριών. Επομένως, PHI περιλαμβάνει αρχεία υγείας, ιστορικά υγείας, αποτελέσματα εργαστηριακών εξετάσεων και ιατρικούς λογαριασμούς. Ουσιαστικά, όλες οι πληροφορίες για την υγεία είναι θεωρείται PHI όταν περιλαμβάνει μεμονωμένα αναγνωριστικά.

Συνιστάται:

Μπορείτε να χρησιμοποιήσετε λογισμικό ανοιχτού κώδικα για εμπορικούς σκοπούς;

Απολύτως. Όλο το λογισμικό ανοιχτού κώδικα μπορεί να χρησιμοποιηθεί για εμπορικούς σκοπούς. Ο ορισμός ανοιχτού κώδικα το εγγυάται αυτό. Μπορείτε ακόμη και να πουλήσετε λογισμικό ανοιχτού κώδικα. Ωστόσο, σημειώστε ότι το εμπορικό δεν είναι το ίδιο με το ιδιόκτητο

Τι είναι η αξιολόγηση κινδύνου στο cloud computing;

Η αξιολόγηση κινδύνου είναι βασικό μέρος οποιασδήποτε επιχείρησης MSP. Διεξάγοντας αξιολογήσεις κινδύνου, οι πάροχοι υπηρεσιών μπορούν να κατανοήσουν τις αδυναμίες που βλέπουν οι πελάτες τους στην προσφορά τους. Αυτό τους επιτρέπει να κάνουν τις απαραίτητες αλλαγές ασφαλείας σε ευθυγράμμιση με αυτό που θέλουν οι πελάτες

Ποια είναι η διαφορά μεταξύ ευπάθειας απειλής και κινδύνου;

Ευπάθεια – Αδυναμίες ή κενά σε ένα πρόγραμμα ασφάλειας που μπορούν να αξιοποιηθούν από απειλές για να αποκτηθεί μη εξουσιοδοτημένη πρόσβαση σε ένα περιουσιακό στοιχείο. Κίνδυνος – Η πιθανότητα απώλειας, βλάβης ή καταστροφής ασφάλειας υπολογιστή ως αποτέλεσμα απειλής που εκμεταλλεύεται μια ευπάθεια. Η απειλή είναι προειδοποίηση για να συμπεριφέρεσαι μόνος σου

Υπάρχει διαφορά μεταξύ της πληροφορικής της νοσηλευτικής και της πληροφορικής της υγειονομικής περίθαλψης;

Η πληροφορική της υγειονομικής περίθαλψης είναι ένας ευρύς όρος που περιλαμβάνει πολλούς ρόλους και πτυχές της χρήσης δεδομένων για τη βελτίωση της υγειονομικής περίθαλψης, ενώ η νοσηλευτική πληροφορική τείνει να επικεντρώνεται στη φροντίδα ασθενών. Το Πανεπιστήμιο Capella προσφέρει πολυάριθμα προγράμματα πληροφορικής στη νοσηλευτική και την υγειονομική περίθαλψη

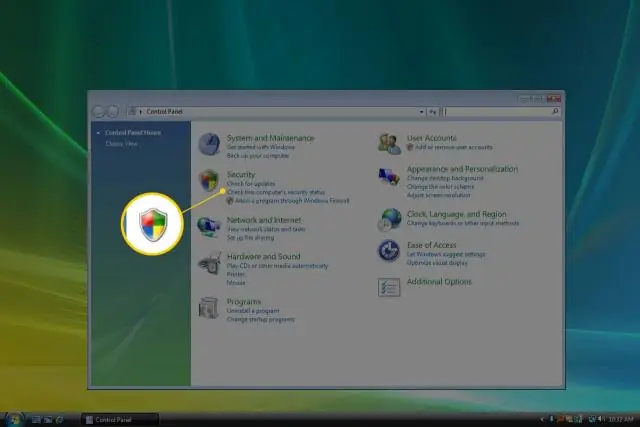

Πώς μπορώ να απενεργοποιήσω το τείχος προστασίας του Norton και να ενεργοποιήσω το τείχος προστασίας των Windows;

Απενεργοποιήστε ή ενεργοποιήστε το Norton Firewall από την περιοχή ειδοποιήσεων των Windows Στην περιοχή ειδοποιήσεων στη γραμμή εργασιών, κάντε δεξί κλικ στο εικονίδιο Norton και, στη συνέχεια, κάντε κλικ στην επιλογή Απενεργοποίηση SmartFirewall ή Ενεργοποίηση Smart Firewall. Εάν σας ζητηθεί, επιλέξτε τη διάρκεια μέχρι τη στιγμή που θέλετε να απενεργοποιηθεί η λειτουργία Τείχους προστασίας και κάντε κλικ στο OK