- Συγγραφέας Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:45.

- Τελευταία τροποποίηση 2025-01-22 17:21.

Οποιος αθέτηση ακάλυπτων προστατευμένων πληροφοριών υγείας πρέπει είναι έχουν αναφερθεί στον καλυπτόμενο φορέα εντός 60 ημερών από την ανακάλυψη του α αθέτηση.

Σε σχέση με αυτό, ποια από τα παρακάτω είναι συνήθεις αιτίες παραβάσεων;

Παραβιάσεις συνδέονται συνήθως με ανθρώπινο λάθος στα χέρια ενός μέλους του εργατικού δυναμικού. Η ακατάλληλη απόρριψη συσκευών ηλεκτρονικών μέσων που περιέχουν PHI ή PII είναι επίσης α κοινή αιτία παραβάσεων . Η κλοπή και η σκόπιμη μη εξουσιοδοτημένη πρόσβαση σε PHI και PII είναι επίσης από τα περισσότερα κοινές αιτίες ιδιωτικότητας και ασφάλειας παραβιάσεις.

Δεύτερον, ποιο είναι το άτομο που θα πρέπει να ειδοποιείται για παραβιάσεις του απορρήτου; Το HHS απαιτεί τρεις τύπους οντοτήτων για να είναι κοινοποιήθηκε στην περίπτωση δεδομένων PHI αθέτηση : μεμονωμένα θύματα, μέσα ενημέρωσης και ρυθμιστικές αρχές. Η καλυπτόμενη οντότητα πρέπει να ειδοποιήσει όσοι επηρεάζονται από την αθέτηση μη ασφαλούς PHI εντός 60 ημερών από την ανακάλυψη του αθέτηση . «Αυτό μπορεί να είναι μια ερώτηση. Πότε ήταν η ημερομηνία της ανακάλυψης;

Έτσι ακριβώς, είναι μια παραβίαση όπως ορίζεται από το Υπουργείο Άμυνας είναι ευρύτερη από μια παραβίαση Hipaa ή παραβίαση που ορίζεται από το HHS;

ΕΝΑ η παραβίαση όπως ορίζεται από το Υπουργείο Άμυνας είναι ευρύτερη από μια παραβίαση HIPAA (ή παραβίαση που ορίζεται από το HHS ). Το ePHI είναι το PHI που δημιουργείται, λαμβάνεται, διατηρείται ή μεταδίδεται σε ηλεκτρονικά μέσα από α HIPAA CE ή BA.

Ποιο Γραφείο HHS είναι επιφορτισμένο με την προστασία μεμονωμένων ασθενών;

ο Γραφείο HHS αυτό είναι επιφορτισμένοι με την προστασία ενός μεμονωμένου ασθενή το απόρρητο και η ασφάλεια των πληροφοριών υγείας μέσω της επιβολής του HIPAA είναι η Γραφείο Πολιτικών Δικαιωμάτων ή OCR.

Συνιστάται:

Ποιο από τα παρακάτω αναφέρεται στην ικανότητα ενός προϊόντος ή ενός συστήματος υπολογιστή να επεκτείνεται για να εξυπηρετεί μεγαλύτερο αριθμό χρηστών χωρίς βλάβη;

Η επεκτασιμότητα αναφέρεται στην ικανότητα ενός υπολογιστή, ενός προϊόντος ή ενός συστήματος να επεκτείνεται για να εξυπηρετεί μεγάλο αριθμό χρηστών χωρίς βλάβη. Η υποδομή πληροφορικής αποτελείται μόνο από εκείνες τις φυσικές υπολογιστικές συσκευές που απαιτούνται για τη λειτουργία της επιχείρησης

Ποιο πρότυπο ασφαλείας ορίζει το NIST SP 800 53 για την προστασία των ομοσπονδιακών συστημάτων των ΗΠΑ;

Το NIST Special Publication 800-53 παρέχει έναν κατάλογο ελέγχων ασφάλειας και απορρήτου για όλα τα ομοσπονδιακά συστήματα πληροφοριών των ΗΠΑ εκτός από αυτά που σχετίζονται με την εθνική ασφάλεια. Δημοσιεύεται από το Εθνικό Ινστιτούτο Προτύπων και Τεχνολογίας, το οποίο είναι μια μη ρυθμιστική υπηρεσία του Υπουργείου Εμπορίου των Ηνωμένων Πολιτειών

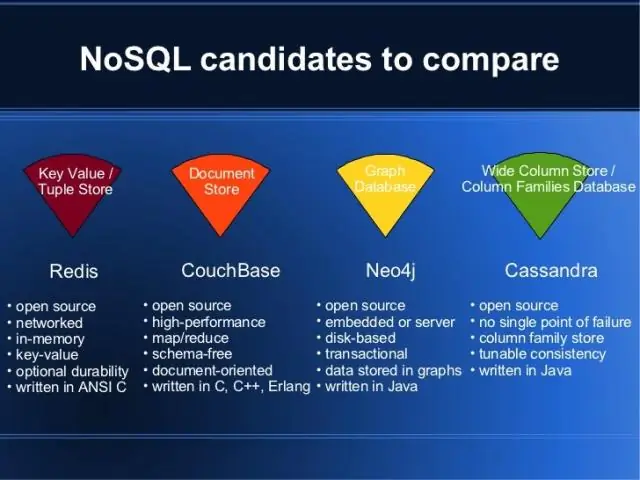

Πότε πρέπει να χρησιμοποιήσω μια προσέγγιση NoSQL έναντι Rdbms;

Γενικά, κάποιος πρέπει να εξετάσει ένα RDBMS εάν έχει συναλλαγές πολλαπλών σειρών και σύνθετες συνδέσεις. Σε μια βάση δεδομένων NoSQL όπως το MongoDB, για παράδειγμα, ένα έγγραφο (γνωστός και ως σύνθετο αντικείμενο) μπορεί να είναι το ισοδύναμο των σειρών που ενώνονται σε πολλούς πίνακες και η συνέπεια είναι εγγυημένη σε αυτό το αντικείμενο

Ποια ηλεκτρική μονάδα αναφέρεται στον αριθμό;

Το ρεύμα αναφέρεται στην ποσότητα ηλεκτρονίων που κινούνται μέσω ενός κυκλώματος ανά δευτερόλεπτο και μετράται σε αμπέρ ή αμπέρ

Πότε πρέπει να κάνετε μια περίληψη της τάξης;

6 Απαντήσεις. Γενικά, μια τάξη θα πρέπει να είναι αφηρημένη όταν δεν έχετε κανέναν απολύτως λόγο να δημιουργήσετε μια παρουσία αυτής της κλάσης. Για παράδειγμα, ας υποθέσουμε ότι έχετε μια κλάση Shape που είναι η υπερκλάση Τρίγωνο, Τετράγωνο, Κύκλος κ.λπ