Πίνακας περιεχομένων:

- Συγγραφέας Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:45.

- Τελευταία τροποποίηση 2025-01-22 17:22.

Καλές χρήσεις Για Botnets . Botnets γενικές, και στις περισσότερες περιπτώσεις, είναι μεταχειρισμένος με καταστροφικό και επιβλαβή τρόπο, όντας έτσι ώστε να θεωρείται κακόβουλο λογισμικό.

Ομοίως, οι άνθρωποι ρωτούν, σε τι μπορούν να χρησιμοποιηθούν τα Botnets;

ΕΝΑ botnet είναι ένας αριθμός συσκευών συνδεδεμένων στο Διαδίκτυο, καθεμία από τις οποίες εκτελεί ένα ή περισσότερα bot. Botnetscan είναι μεταχειρισμένος να εκτελεί κατανεμημένη επίθεση άρνησης υπηρεσίας (επίθεση DDoS), να κλέβει δεδομένα, να στέλνει ανεπιθύμητα μηνύματα και να επιτρέπει στον εισβολέα να έχει πρόσβαση στη συσκευή και στη σύνδεσή της.

Στη συνέχεια, το ερώτημα είναι, είναι παράνομο να έχετε ένα botnet; ΕΝΑ botnet χρησιμοποιείται για παράνομος /maliciouspurposes, αν ναι, τότε είναι παράνομος και δεσμεύεται από νόμος . Ωστόσο, εάν το botnet έχει τη συναίνεση κάθε ατόμου σε αυτό το δίκτυο. ΕΝΑ botnet θα οριστεί για καλή πράξη.

Στη συνέχεια, το ερώτημα είναι ποιο είναι το καλύτερο botnet;

Εδώ μετράμε αντίστροφα πέντε botnets που εμφανίστηκαν το 2017:

- 1. «Star Wars» Twitter Botnet.

- Hajime Malware Botnet.

- WireX Android Botnet.

- Το Reaper IoT Botnet.

- Satori IoT Botnet.

Ποια είναι μερικά παραδείγματα στον πραγματικό κόσμο των botnets;

Μικρότερος botnets μπορεί να είναι μέσα ο εκατοντάδες ή λίγες χιλιάδες μολυσμένα μηχανήματα και μεγαλύτερα μπορεί να συναντήσουν ο εκατομμύρια υπολογιστές. Παραδείγματα των γνωστών botnets που έχουν εμφανιστεί τα τελευταία χρόνια περιλαμβάνουν τα Conficker, Zeus, Waledac, Mariposa και Kelihos.

Συνιστάται:

Πώς μπορούν να χρησιμοποιηθούν τα μέσα κοινωνικής δικτύωσης για τη συλλογή δεδομένων;

Τα κοινωνικά δεδομένα είναι πληροφορίες που συλλέγονται από πλατφόρμες μέσων κοινωνικής δικτύωσης. Δείχνει πώς οι χρήστες βλέπουν, μοιράζονται και αλληλεπιδρούν με το περιεχόμενό σας. Στο Facebook, τα δεδομένα των μέσων κοινωνικής δικτύωσης περιλαμβάνουν αριθμούς likes, αυξήσεις ακολούθων ή αριθμό κοινοποιήσεων. Στο Instagram, η χρήση hashtag και τα ποσοστά αφοσίωσης περιλαμβάνονται στα ακατέργαστα δεδομένα

Μπορούν τα εξαρτήματα για δάγκωμα καρχαρία να χρησιμοποιηθούν υπόγεια;

Όπως ίσως γνωρίζετε ήδη, τα εξαρτήματά μας SharkBite είναι κατασκευασμένα από ορείχαλκο, ο οποίος είναι ευαίσθητος στη διάβρωση όταν εκτίθεται σε σοβαρές συνθήκες εδάφους. Οποιαδήποτε υπόγεια εφαρμογή των εξαρτημάτων SharkBite πρέπει να είναι τυλιγμένη προκειμένου να διατηρηθεί η 25ετής εγγύηση

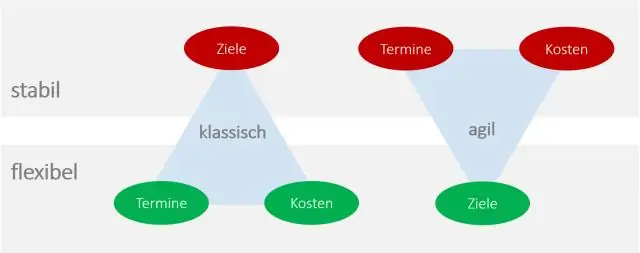

Ποιες είναι μερικές μεθοδολογίες που μπορούν να χρησιμοποιηθούν για την ευέλικτη διαχείριση έργων;

Ορισμένες ευέλικτες μέθοδοι περιλαμβάνουν: Scrum. Kanban. Lean (LN) Dynamic System Development Model, (DSDM) Extreme Programming (XP) Crystal. Προσαρμοστική ανάπτυξη λογισμικού (ASD) Agile Unified Process (AUP)

Ποια πακέτα μπορούν να χρησιμοποιηθούν για τη δημιουργία δυναμικής SQL;

Το PL/SQL παρέχει το πακέτο DBMS_SQL που σας επιτρέπει να εργάζεστε με δυναμική SQL. Η διαδικασία δημιουργίας και εκτέλεσης της δυναμικής SQL περιέχει την ακόλουθη διαδικασία. OPEN CURSOR: Η δυναμική SQL θα εκτελεστεί με τον ίδιο τρόπο όπως ένας δρομέας. Για να εκτελέσουμε λοιπόν την πρόταση SQL, πρέπει να ανοίξουμε τον κέρσορα

Μπορούν να χρησιμοποιηθούν cookies για έλεγχο ταυτότητας χρήστη;

Ο έλεγχος ταυτότητας που βασίζεται σε cookie είναι η προεπιλεγμένη, δοκιμασμένη και αληθής μέθοδος για τον χειρισμό του ελέγχου ταυτότητας χρήστη για μεγάλο χρονικό διάστημα. Ο έλεγχος ταυτότητας που βασίζεται σε cookie είναι κατάσταση. Αυτό σημαίνει ότι μια εγγραφή ελέγχου ταυτότητας ή μια περίοδος λειτουργίας πρέπει να διατηρείται τόσο από την πλευρά του διακομιστή όσο και από την πλευρά του πελάτη