Πίνακας περιεχομένων:

- Συγγραφέας Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:45.

- Τελευταία τροποποίηση 2025-01-22 17:22.

Οι βασικές απαιτήσεις για οποιαδήποτε λύση ασφάλειας IoT είναι:

- Ασφάλεια συσκευών και δεδομένων, συμπεριλαμβανομένου του ελέγχου ταυτότητας συσκευών και του απορρήτου και της ακεραιότητας των δεδομένων.

- Υλοποίηση και εκτέλεση λειτουργιών ασφαλείας στο IoT κλίμακα.

- Συμμόρφωση σύσκεψης απαιτήσεις και αιτήματα.

- Απόδοση συνάντησης απαιτήσεις σύμφωνα με την περίπτωση χρήσης.

Ομοίως, μπορείτε να ρωτήσετε, πώς μπορώ να επιλέξω μια πλατφόρμα IoT;

Πώς να επιλέξετε μια πλατφόρμα IoT

- 1: Εστιάστε στο Time-to-Value.

- 2: Βεβαιωθείτε ότι η πλατφόρμα είναι επαναχρησιμοποιήσιμη σε όλα τα προϊόντα.

- 3: Επιλέξτε μια Μελλοντική Πλατφόρμα IoT.

- 4: Βεβαιωθείτε ότι τα δεδομένα IoT σας θα είναι Application Agnostic.

- 5: Μην δεσμεύεστε υπερβολικά σε ένα σενάριο υπολογισμού.

Γνωρίζετε επίσης, ποιες συσκευές είναι το IoT; Ενα Συσκευή IoT είναι ένα κομμάτι υλικού με αισθητήρα που μεταδίδει δεδομένα από το ένα μέρος στο άλλο μέσω του Διαδικτύου. Τύποι Συσκευές IoT περιλαμβάνουν ασύρματους αισθητήρες, λογισμικό, ενεργοποιητές και υπολογιστή συσκευές . Μπορούν να ενσωματωθούν στο κινητό συσκευές , βιομηχανικός εξοπλισμός, περιβαλλοντικοί αισθητήρες, ιατρ συσκευές , κι αλλα.

Ομοίως, γιατί το IoT απαιτεί ασφάλεια;

Αυτό βοηθά στη διατήρηση της ακεραιότητας των δεδομένων και στην αποφυγή της ανίχνευσης δεδομένων από χάκερ. Όλη η επικοινωνία με σας IoT Οι συσκευές θα πρέπει να ελέγχονται χρησιμοποιώντας ισχυρούς κωδικούς πρόσβασης, πρωτόκολλα ελέγχου ταυτότητας ή διακριτικά ελέγχου ταυτότητας βάσει χρόνου. Το λογισμικό προστασίας από ιούς μπορεί να παρέχει ένα κρίσιμο επίπεδο προστασίας από επιθέσεις.

Τι είναι οι εφαρμογές IoT;

IoT είναι ουσιαστικά μια πλατφόρμα όπου οι ενσωματωμένες συσκευές συνδέονται στο διαδίκτυο, ώστε να μπορούν να συλλέγουν και να ανταλλάσσουν δεδομένα μεταξύ τους. Επιτρέπει στις συσκευές να αλληλεπιδρούν, να συνεργάζονται και να μαθαίνουν ο ένας από τις εμπειρίες του άλλου, όπως ακριβώς κάνουν οι άνθρωποι. Μαθαίνω IoT από τους ειδικούς του κλάδου Μάθετε τώρα.

Συνιστάται:

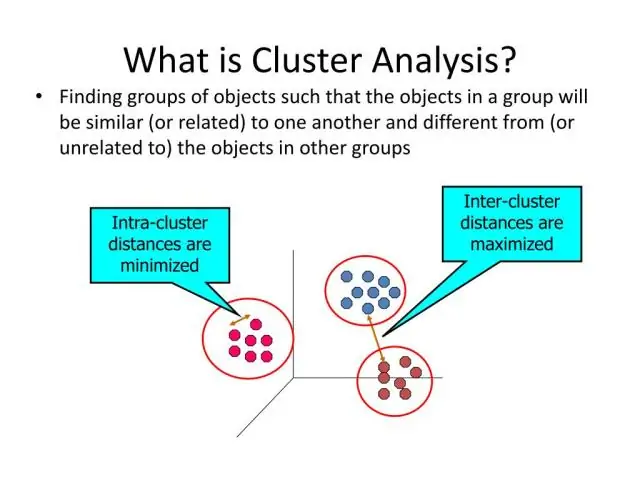

Ποιες είναι οι απαιτήσεις της ομαδοποίησης στην εξόρυξη δεδομένων;

Οι κύριες απαιτήσεις που πρέπει να ικανοποιεί ένας αλγόριθμος ομαδοποίησης είναι: επεκτασιμότητα. ασχολείται με διαφορετικούς τύπους ιδιοτήτων· Ανακάλυψη συστάδων με αυθαίρετο σχήμα. ελάχιστες απαιτήσεις για γνώσεις τομέα για τον προσδιορισμό των παραμέτρων εισόδου. ικανότητα αντιμετώπισης του θορύβου και των ακραίων στοιχείων

Ποιες είναι οι δύο κύριες απαιτήσεις λογισμικού για την ανάπτυξη Android;

Απαιτήσεις συστήματος για την ανάπτυξη Android; Υπολογιστής με Windows/Linux/Mac. Το λειτουργικό σύστημα είναι η ψυχή του υπολογιστή. Προτεινόμενος επεξεργαστής. Περισσότεροι από τους προγραμματιστές i3, i5 ή i7 θα πρέπει να ανησυχούν για την ταχύτητα του επεξεργαστή και τον αριθμό των πυρήνων. IDE (Eclipse ή Android Studio) Android SDK. Ιάβα. συμπέρασμα

Ποιες είναι οι ελάχιστες απαιτήσεις ευρυζωνικής ταχύτητας για κάμερες συναγερμού COM;

Οι συσκευές βίντεο συνιστώμενου εύρους ζώνης Alarm.com χρησιμοποιούν κυρίως ταχύτητα μεταφόρτωσης, σε αντίθεση με την ταχύτητα λήψης. Συνήθως, το Alarm.com συνιστά απεριόριστη ευρυζωνική σύνδεση τουλάχιστον 0,25 Mbps ειδικής ταχύτητας μεταφόρτωσης ανά συσκευή βίντεο

Ποιες είναι οι ελάχιστες απαραίτητες απαιτήσεις του Hipaa;

Σύμφωνα με το ελάχιστο απαραίτητο πρότυπο HIPAA, οι οντότητες που καλύπτονται από το HIPAA απαιτείται να καταβάλλουν εύλογες προσπάθειες για να εξασφαλίσουν ότι η πρόσβαση στο PHI περιορίζεται στις ελάχιστες απαραίτητες πληροφορίες για την επίτευξη του επιδιωκόμενου σκοπού μιας συγκεκριμένης χρήσης, αποκάλυψης ή αιτήματος

Ποιες είναι οι δύο βασικές απαιτήσεις για την εγγραφή ελέγχων του SQL Server στο αρχείο καταγραφής ασφαλείας των Windows;

Υπάρχουν δύο βασικές απαιτήσεις για την εγγραφή ελέγχων διακομιστή SQL Server στο αρχείο καταγραφής ασφαλείας των Windows: Η ρύθμιση πρόσβασης αντικειμένου ελέγχου πρέπει να ρυθμιστεί για την καταγραφή των συμβάντων. Ο λογαριασμός στον οποίο εκτελείται η υπηρεσία SQL Server πρέπει να έχει το δικαίωμα δημιουργίας ελέγχων ασφαλείας για εγγραφή στο αρχείο καταγραφής ασφαλείας των Windows